Περιεχόμενα Άρθρου

Αναζητάτε έναν αξιόπιστο τρόπο να διατηρείτε το σπίτι σας καθαρό χωρίς κόπο; Το Xiaomi Mi Robot Vacuum-Mop 3C μπορεί να είναι η σωστή λύση. Αυτή η ρομποτική ηλεκτρική σκούπα προσφέρει εξαιρετική απόδοση σε λογική τιμή.

Τέλεια τιμή πώλησης!

Αυτή η ηλεκτρική σκούπα διατίθεται προς πώληση στο Cafago, έναν επαληθευμένο πωλητή γνήσιων προϊόντων. Αυτή τη στιγμή βρίσκεται σε γερμανική αποθήκηπράγμα που σημαίνει ότι θα αποσταλεί εντός 24 ωρών. Δωρεάν μεταφορά θα διαρκέσει 3 έως 5 εργάσιμες ημέρες και μια εταιρεία ταχυμεταφορών θα το παραδώσει απευθείας στην πόρτα σας.

Πληροφορίες για την έκδοση του προϊόντος: Πωλείται ηλεκτρική σκούπα στην κινεζική έκδοση και πρέπει να ρυθμιστεί ώστε να συνδέεται με την εφαρμογή Mi Home Περιοχή της Κίνας (ηπειρωτική Κίνα). Μια άλλη επιλογή είναι η λήψη τροποποιημένη έκδοση της εφαρμογής Mi Home by Vevsτο οποίο συγχωνεύει συσκευές τόσο από την κινεζική όσο και από την ευρωπαϊκή περιοχή σε μία εφαρμογή.

Xiaomi Mi Robot Vacuum-Mop 3C

DE αποθήκη

159,99 €

Flash πώληση

Η έκπτωση ισχύει από: 25.06.2024

Γρήγορη παράδοση από γερμανική αποθήκη χωρίς δασμούς και ΦΠΑ.

Αυτό το προϊόν θα σας παραδοθεί με express από τοπική γερμανική αποθήκη. Η παράδοση από τη Γερμανία διαρκεί συνήθως 7-10 ημέρες και παραδίδεται με κούριερ. Δεν πληρώνετε επιπλέον τέλη, τελωνεία ή ΦΠΑ κατά την παράδοση.

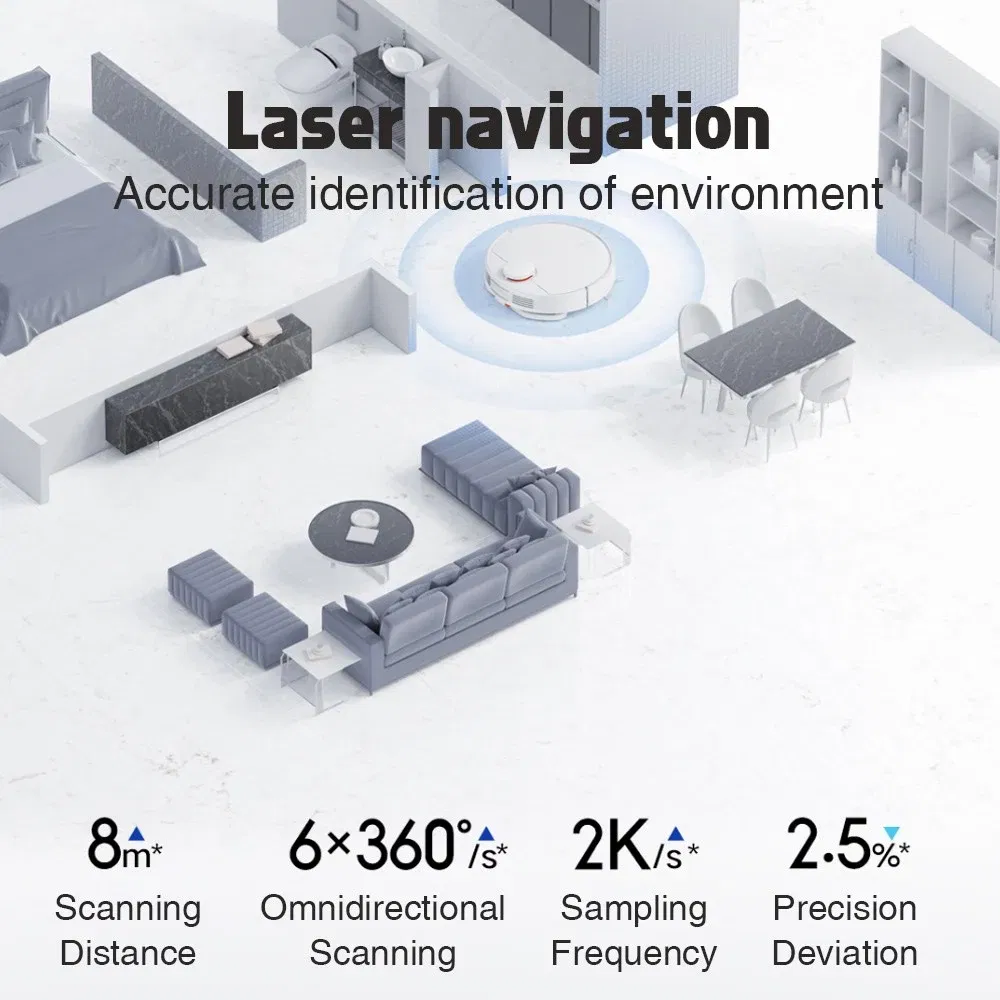

Αξιόπιστη πλοήγηση με λέιζερ

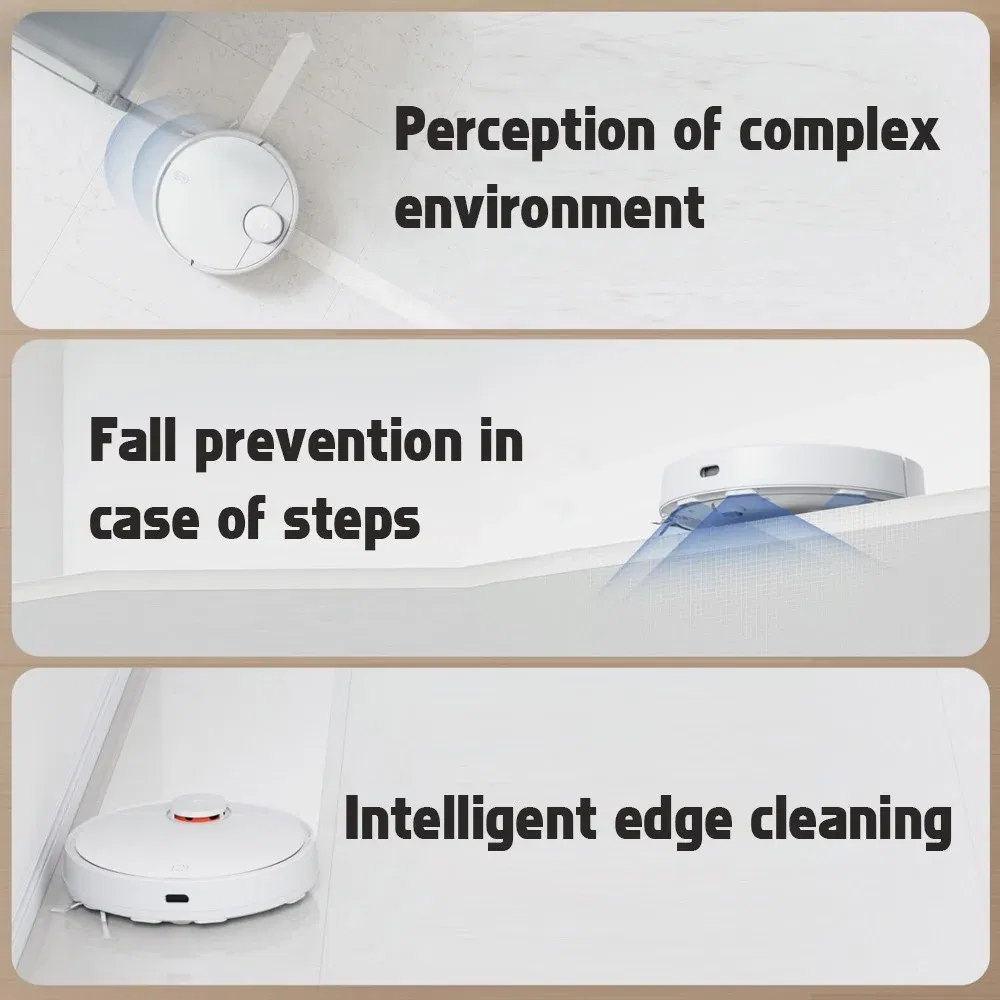

Το ρομπότ είναι εξοπλισμένο με νέα γενιά LDS πλοήγηση με λέιζερ, που επιτρέπει γρήγορο και ακριβή προσανατολισμό στο διάστημα. Χάρη σε αυτήν την τεχνολογία, μπορείτε εύκολα να ορίσετε ένα πρόγραμμα καθαρισμού και να προσαρμόσετε τον καθαρισμό όπως τον χρειάζεστε. Το ρομπότ μπορεί να χαρτογραφήσει πολλά δωμάτια και να προσαρμοστεί γρήγορα σε διαφορετικές συνθήκες.

Η πλοήγηση με λέιζερ το βοηθά να αποφεύγει εμπόδια που μπορεί να συναντήσει, όπως έπιπλα, αλλά δεν έχει την ίδια τεχνολογία με τις πιο ακριβές ηλεκτρικές σκούπες. Για το λόγο αυτό, συνιστούμε να αφαιρέσετε μικρότερα εμπόδια πριν ξεκινήσετε τον καθαρισμό.

Η ηλεκτρική σκούπα μπορεί να χαρτογραφήσει το χώρο από απόσταση 8 μέτρωνπου εγγυάται την ασφαλή και αποτελεσματική μετακίνησή του. Επιπλέον, οι αισθητήρες τον βοηθούν να υπολογίσει ξανά έξυπνα τη διαδρομή για να σκουπίσει ολόκληρο τον χώρο όσο το δυνατόν πιο αποτελεσματικά.

Ισχύς αναρρόφησης 4000 Pa είναι σχεδόν σπάνιο φαινόμενο κάτω από 100€!

Προσφορές Xiaomi Mijia Mi Robot Vacuum-Mop 3C 4000 Pa ισχύς αναρρόφησης που μπορεί να ρυθμιστεί 4 διαφορετικά επίπεδα. Αυτή η απόδοση διασφαλίζει ότι η σκόνη και η βρωμιά απομακρύνονται αποτελεσματικά από οποιαδήποτε επιφάνεια, είτε πρόκειται για δάπεδα, χαλιά ή άλλους τύπους επιφανειών.

Τα ρουφάει σε ένα δοχείο με όγκο 600 ml. Οι ανταγωνιστικές ρομποτικές ηλεκτρικές σκούπες έχουν ισχύ αναρρόφησης σε αυτή την κατηγορία τιμής 1000-2000 Pa, γι’ αυτό το 3C είναι μια πολύ συμφέρουσα αγορά. Χάρη στην ισχύ των 4000 Pa, μπορείτε να είστε σίγουροι ότι κάθε δωμάτιο θα καθαριστεί με ηλεκτρική σκούπα και θα πλυθεί.

Οι έξυπνες λειτουργίες είναι στάνταρ στη Xiaomi

Χρησιμοποιώντας την εφαρμογή Mi Home, μπορείτε εύκολα να ελέγξετε το ρομπότ από απόσταση ή να παρακολουθήσετε την πρόοδό του. Απλώς κάντε κλικ στα δωμάτια που πρέπει να καθαρίσετε στην εφαρμογή ή εσείς πρόγραμμα καθαρισμού για συγκεκριμένο χρόνο.

Αυτό σημαίνει ότι η ηλεκτρική σκούπα θα αρχίσει να λειτουργεί ακριβώς στην καθορισμένη ώρα τις ημέρες που θα επιλέξετε. Επιπλέον, στην εφαρμογή, μπορείτε να επιλέξετε απαγορευμένες ζώνες που θα παρακάμψει η ηλεκτρική σκούπα κατά τη λειτουργία ή μπορείτε να επιλέξετε τα σημεία που δεν πρέπει να πλένει, αλλά μόνο με ηλεκτρική σκούπα.

Επιπλέον, το ρομπότ έχει έξυπνη ύγρανσηπου εξασφαλίζει ομοιόμορφο υγρό σκούπισμα. Με αυτόν τον τρόπο μπορείτε να συνδυάσετε αποτελεσματικά το σκούπισμα με το σφουγγάρισμα για ακόμα καλύτερα αποτελέσματα. Η δεξαμενή νερού έχει όγκο 200 mlαλλά συνιστούμε να το γεμίζετε μόνο με καθαρό νερό χωρίς απορρυπαντικά.

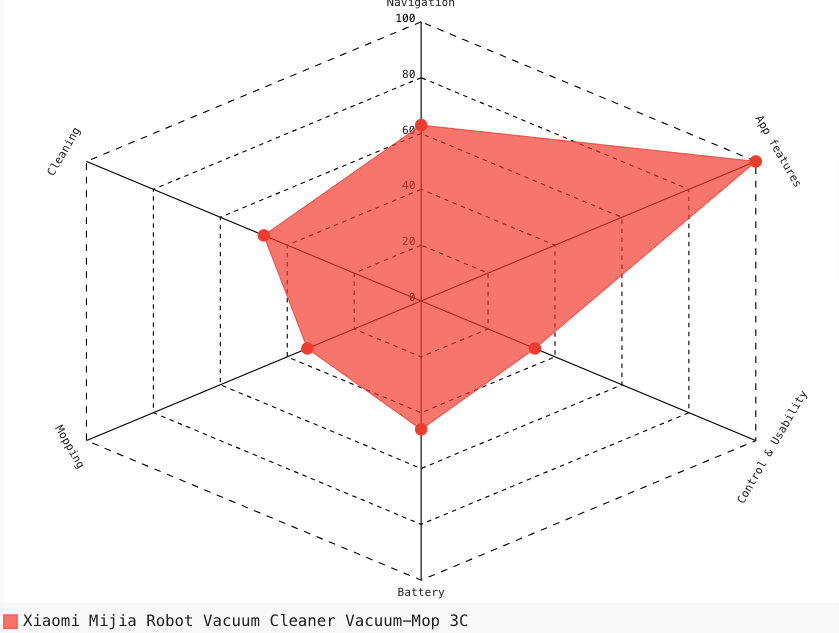

Αν ψάχνετε για μια φτηνή ρομποτική ηλεκτρική σκούπα με προηγμένες δυνατότητες, η 3C είναι μάλλον ο νικητής. Μπορείτε να δείτε τη βαθμολογία της ηλεκτρικής σκούπας σύμφωνα με τον ιστότοπο Samrtrobotreviews στο παρακάτω γράφημα.

Ένα μειονέκτημα των έξυπνων λειτουργιών είναι ο φωνητικός έλεγχος του ρομπότ, ο οποίος προς το παρόν υποστηρίζεται μόνο στα κινέζικα και χρησιμοποιεί μόνο το ηχείο Xiao Ai.

Τεχνικές παράμετροι

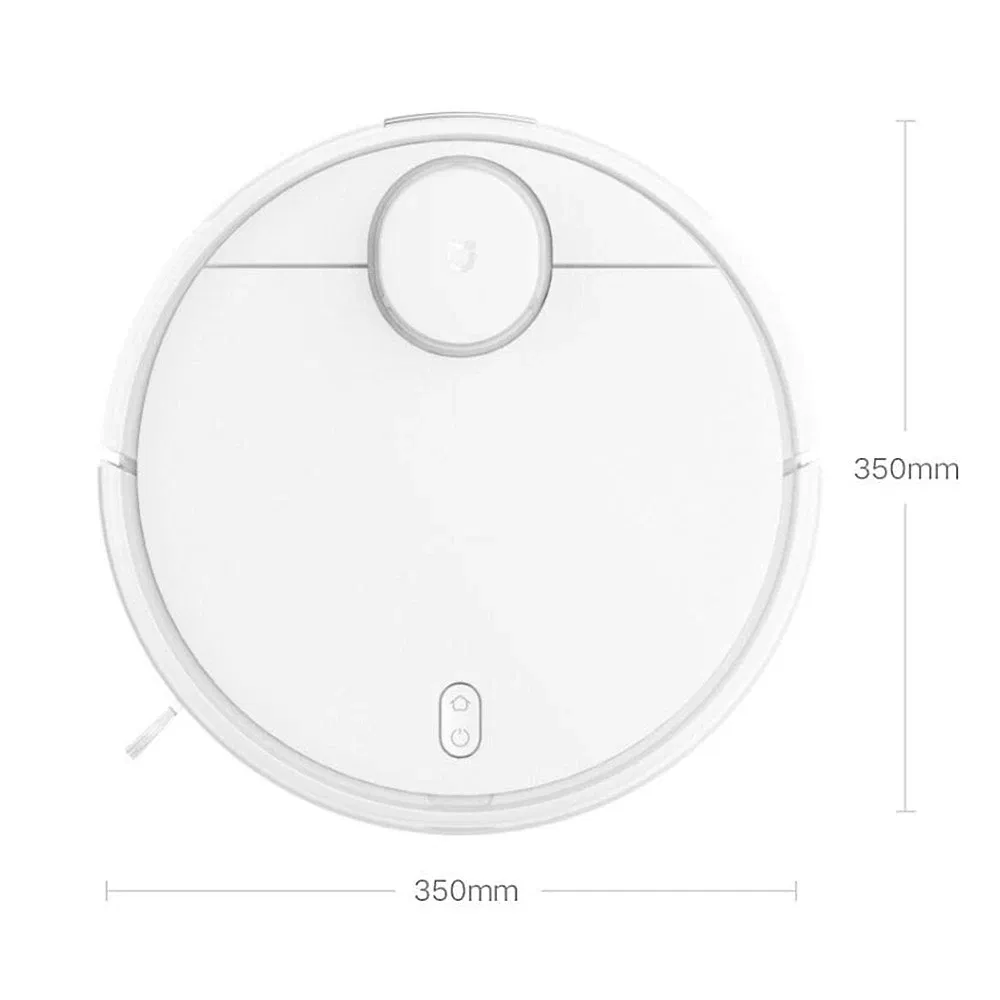

Το μοντέλο Xiaomi Mijia Mi Robot Vacuum-Mop 3C (B106CN) έχει ωραίο μινιμαλιστικό σχέδιο σε λευκό, το οποίο είναι συνηθισμένο για ρομπότ της Xiaomi, με ονομαστική ισχύ 45 Wτο οποίο φροντίζει ένας κινητήρας χωρίς ψήκτρες, και τάση εισόδου 100-240 V.

Το ρομπότ είναι εξοπλισμένο με μπαταρία χωρητικότητας 2600 mAhπου του επιτρέπει περίπου Λειτουργία 60 λεπτών για μία φόρτιση, η οποία φυσικά εξαρτάται από τον επιλεγμένο τρόπο σκούπας ή πλύσης.

Οι διαστάσεις της ηλεκτρικής σκούπας είναι 35 x 35 cm με ύψος 9,45 cmενώ θα σας παραδοθεί σε συσκευασία με διαστάσεις 417,5 × 531 × 132 mm και βάρος περίπου 4 κιλά.

Οι διαστάσεις της ηλεκτρικής σκούπας είναι 35 x 35 cm με ύψος 9,45 cmενώ θα σας παραδοθεί σε συσκευασία με διαστάσεις 417,5 × 531 × 132 mm και βάρος περίπου 4 κιλά.

Στη συσκευασία θα βρείτε την ίδια τη ρομποτική ηλεκτρική σκούπα, μια βούρτσα καθαρισμού, μια κύρια βούρτσα, μια πλαϊνή βούρτσα, ένα δοχείο νερού με σφουγγαρίστρα, ένα κάλυμμα για την κύρια βούρτσα, μια βάση φόρτισης, ένα καλώδιο τροφοδοσίας και ένα εγχειρίδιο χρήσης.

Για άλλη μια προσφορά ειδήσεων από τον κόσμο της Xiaomi, συνεχίστε να ακολουθείτε τον ιστότοπό μας Xiaomi Planet, εγγραφείτε στην ομάδα μας στο Facebookόπου σχηματίζουμε μια ενεργή κοινότητα και βοηθάμε ο ένας τον άλλον. Εγγραφείτε επίσης το τηλεγράφημά μαςόπου προσθέτουμε καθημερινά τις καλύτερες προσφορές και κουπόνια από την Κίνα.

VIA: XiaomiPlanet

Greek Live Channels Όλα τα Ελληνικά κανάλια:

Βρίσκεστε μακριά από το σπίτι ή δεν έχετε πρόσβαση σε τηλεόραση;

Το IPTV σας επιτρέπει να παρακολουθείτε όλα τα Ελληνικά κανάλια και άλλο περιεχόμενο από οποιαδήποτε συσκευή συνδεδεμένη στο διαδίκτυο.

Αν θες πρόσβαση σε όλα τα Ελληνικά κανάλια

Πατήστε Εδώ

Ακολουθήστε το TechFreak.GR στο Google News για να μάθετε πρώτοι όλες τις ειδήσεις τεχνολογίας.